Estadísticas, datos y predicciones de ciberataques para 2022

El hacking es una práctica tan antigua como los ordenadores. El término "hacker" se remonta a la década de 1960. Los expertos del MIT acuñaron el término para referirse a los programadores de gran talento y habilidad que practicaban la programación hardcore en lenguajes antiguos. Con el paso de los años, este término adquirió una mala reputación

Hoy en día, "hacker" se utiliza exclusivamente en un sentido negativo, refiriéndose a los individuos que cometen ciberdelitos. Los hackers, también conocidos como ciberdelincuentes, encuentran formas nuevas y creativas de aprovechar los fallos y el mal diseño del software o el hardware para robar, corromper o encriptar datos y sembrar el caos en los sistemas y redes informáticos

Con el número de ciberataques que aumenta cada día, es difícil seguir las estadísticas, los hechos y entender qué ciberamenazas nos esperan en el futuro. Por eso hemos realizado la investigación en profundidad que contiene este artículo. Si deseas comprender plenamente el mundo de los ciberataques mediante cifras verificadas, has llegado al lugar adecuado

Las 10 principales estadísticas de hackeo (ciberataques)

- 30.000 sitios web son hackeados todos los días en todo el mundo.

- 71% de todas las infracciones en línea son por motivos económicos.

- Estimado costes del ransomware para el primer semestre de 2021 fueron 416 millones de dólares.

- En 2021, ataques de ransomware a empresas se produjeron cada 11 segundos.

- Тhe el mayor ciberataque ocurrió en 2013, cuando los hackers vulneraron más de 3.000 millones de cuentas de Yahoo.

- A través de 500.000 Zoom las credenciales de la cuenta terminaron a la venta en el dark web el 14 de abril de 2020.

- Se estima que COVID-19 aumentó los costes de la violación de datos en Estados Unidos en 137.000 dólares debido a la promoción del trabajo desde casa.

- Noticias falsas y desinformación seguirán siendo las campañas de sembrar el caos en 2022.

- Violación de datos durante 2021 generada de media 4,24 millones de dólares de costes.

- Sanidad tiene el coste total medio más alto para un de datos con 9,23 millones de dólares.

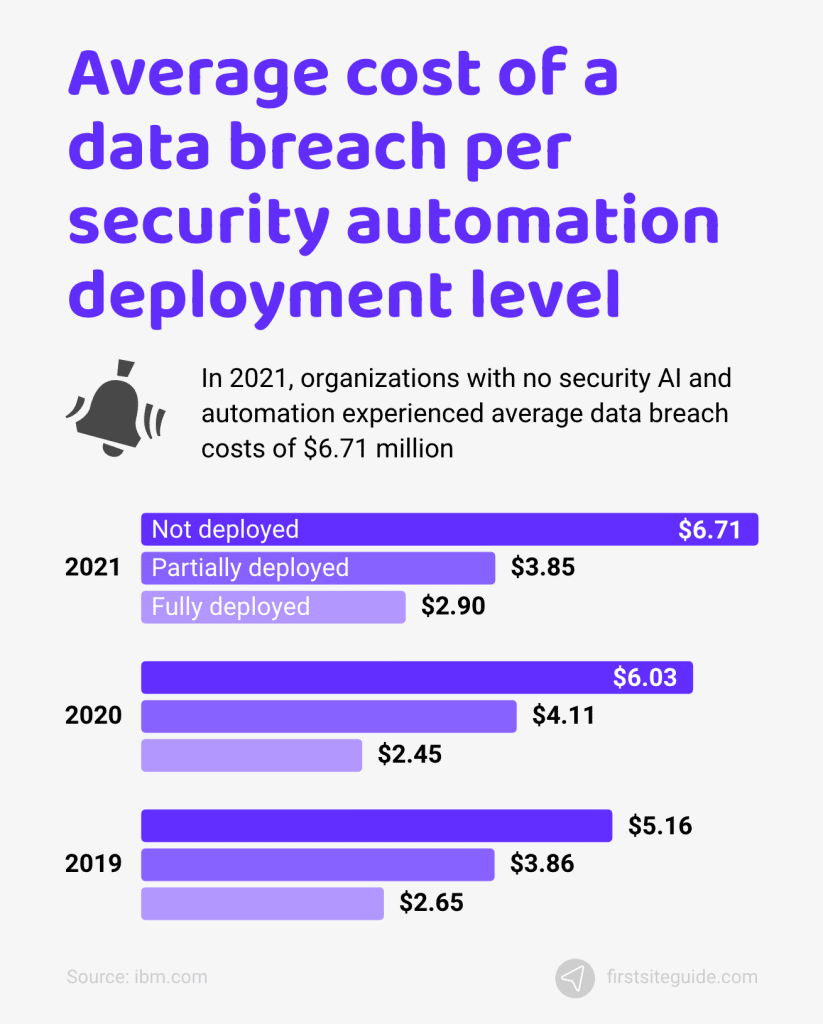

- Organizaciones con niveles de seguridad elevados de IA y automatización experimentaron los ahorros de costes más significativos relacionados con la violación de datos.

- Estadísticas generales de ciberataques: ¿qué es lo que más se piratea y con qué frecuencia?

- 1. Con un 44% de todos los ataques, la información personal identificable de los clientes (PII) es el tipo de registro más comúnmente comprometido.

- 2. cada día se piratean 30.000 sitios web en todo el mundo.

- 3. el 93% de las redes de las empresas son hackeadas por ciberdelincuentes.

- 4. El mayor ciberataque se produjo en 2013, cuando los piratas informáticos vulneraron más de 3.000 millones de cuentas de Yahoo y robaron las credenciales de sus titulares.

- 5. En 2020, hubo más de 10 millones de ataques DDoS.

- 6. ¿Qué sectores se ven más afectados por las ciberamenazas, como el ransomware?

- 7. En 2021, los ciberataques a organizaciones empresariales aumentaron un 50%.

- 8. Más de 90.000 usuarios de Internet son víctimas de diversas ciberamenazas cada mes en Estados Unidos.

- 9. Se espera que el gasto mundial en las últimas medidas y soluciones de ciberseguridad alcance los 133.000 millones de dólares a finales de 2022.

- 10. En 2021, se produjeron ataques de ransomware corporativo cada 11 segundos.

- 11. Los ataques de ingeniería social/phishing son el tipo de ciberamenaza más común para las pequeñas empresas (57%).

- 12. Una encuesta reciente mostró que el 70% de las organizaciones sanitarias habían sufrido algún tipo de ataque de ransomware.

- 13. Cada mes, los piratas informáticos utilizan un código de secuestro de formularios para comprometer una media de 4.800 sitios web.

- 14. el 34% de todas las violaciones de datos en 2018 involucraron a actores internos.

- 15. el 71% de las infracciones tienen una motivación económica.

- 16. De todos los incidentes causados por malware, el ransomware se utilizó en casi el 24%.

- Las estadísticas y datos más recientes sobre la violación de datos

- 17. Las instituciones financieras presentaron más de 600 RAS relacionados con el ransomware en el primer semestre de 2021.

- 18. Los costes estimados del ransomware en el primer semestre de 2021 fueron de 416 millones de dólares.

- 19. En cuanto a las transacciones de ransomware notificadas, el importe medio mensual en 2021 fue de 102,3 millones de dólares.

- 20. Durante el cuarto trimestre de 2021, el número de ataques DDoS en la capa de aplicación dirigidos a la industria manufacturera se disparó un enorme 641%.

- 21. El segundo y tercer sector más afectados por los ataques DDoS en la capa de aplicación son los sectores de servicios empresariales y de juegos de azar.

- 22. La gran empresa desarrolladora de juegos, Ubisoft, confirmó que los datos del videojuego Just Dance fueron violados en diciembre de 2021, pero que no se había accedido indebidamente a ninguna cuenta.

- 23. Más de 500.000 credenciales de cuentas de Zoom acabaron a la venta en la web oscura el 14 de abril de 2020.

- 24. La información personal de más de 10,6 millones de huéspedes de hoteles que se alojaron en MGM Resorts acabó siendo publicada en un foro de piratas informáticos el 20 de febrero de 2020.

- 25. El 20 de julio de 2020, unos piratas informáticos consiguieron acceder a un servidor no seguro de una empresa que ofrecía un software de búsqueda de historial familiar.

- 26. El Departamento de Vehículos a Motor de California fue víctima de una violación de datos el 18 de febrero de 2021.

- 27. Se calcula que la COVID-19 aumentó los costes de la violación de datos en EEUU en 137.000 dólares debido a la promoción del trabajo desde casa.

- 28. El mes de mayo de 2020 fue notorio por los ciberataques. Durante este mes, se produjeron casi 200.000 ciberataques relacionados con el coronavirus por semana.

- Predicciones sobre la ciberdelincuencia para 2022: qué nos depara el futuro

- 29. Las noticias falsas y las campañas de desinformación seguirán sembrando el caos en 2022.

- 30. En el ojo de la tormenta de los ciberataques, seguiremos teniendo criptomonedas.

- 31. Los ataques de ingeniería social deepfake se utilizarán con más frecuencia en 2022.

- 32. Se espera que las elecciones intermedias de EEUU de noviembre de 2022 vuelvan a traer las noticias falsas y las campañas de desinformación a las redes sociales.

- 33. Los ciberataques dirigidos a las cadenas de suministro serán más comunes en 2022.

- 34. Los ataques de malware para móviles serán más frecuentes a medida que más personas utilicen las plataformas de pago y los monederos móviles.

- 35. La nueva forma de ciberdelincuencia tendrá como objetivo, con toda probabilidad, a los proveedores de servicios en la nube.

- Dsecuelas de la violación de ata - costes por tipo de ataque, región y más

- 36. Las violaciones de datos durante 2021 generaron un coste medio de 4,24 millones de dólares, lo que supone un aumento del 10% respecto a 2020.

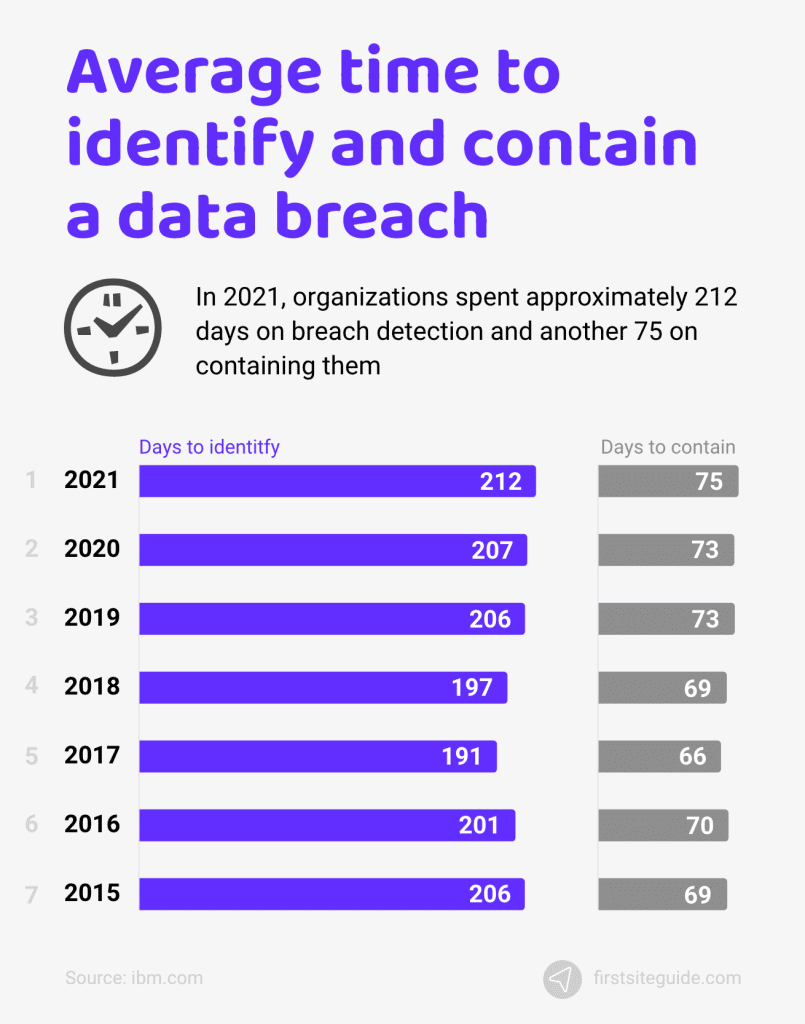

- 37. El coste medio total de las violaciones de datos ha aumentado un 11% desde 2015.

- 38. El país con el mayor coste medio total de una violación de datos es Estados Unidos, con 9,05 millones de dólares.

- 39. La sanidad tiene el mayor coste medio total de una violación de datos, con 9,23 millones de dólares.

- 40. La pérdida de negocio es la categoría con el mayor coste medio total de una violación de datos, con 1,59 millones de dólares en pérdidas registradas.

- 41. La IIP de los clientes es el tipo de registro más costoso que se pierde o se roba, con una pérdida media de 180 dólares por registro.

- 42. De todos los vectores de ataque en 2021, las credenciales comprometidas fueron las más comunes, representando el 20% de las violaciones totales y generando 4,37 millones de dólares en costes.

- 43. Si una empresa tarda más de 200 días en detectar una brecha, se generará una media de 4,87 millones de dólares en costes.

- 44. El ciclo de vida medio de las violaciones de datos fue una semana más largo en 2021 que en 2020.

- 45. Un ciclo de vida de la violación de datos de menos de 200 días conlleva un 30% menos de costes que un ciclo de vida de la violación de datos más largo.

- 46. De todos los factores que contribuyen a los costes de las violaciones de datos, los fallos de cumplimiento de la amplificación son los que más impacto tienen, generando una enorme media de 5,65 millones de dólares en costes.

- 47. Las organizaciones con una arquitectura de seguridad de confianza cero instalada experimentaron un coste medio de violación de datos de 5,04 millones de dólares.

- 48. La proporción de organizaciones que han desplegado total o parcialmente la IA y la automatización de la seguridad ha aumentado un 6% de 2020 a 2021.

- 49. Las organizaciones con altos niveles de seguridad de IA y automatización experimentaron los ahorros de costes más significativos relacionados con la violación de datos.

- 50. Las organizaciones con una IA y una automatización de la seguridad totalmente desplegadas tardaron 184 días en identificar y 63 días en contener una filtración de datos, lo que supone un ciclo de vida de la filtración de datos de 247 días en total

- 51. El coste total medio de una filtración de datos en el modelo de nube híbrida fue de 3,61 millones de dólares, mientras que el coste total medio de una filtración en el modelo de nube pública fue de 4,80 millones de dólares.

- Conclusión

Estadísticas generales de ciberataques: ¿qué es lo que más se piratea y con qué frecuencia?

Los ciberataques no son totalmente aleatorios. Tras examinar las cifras con más detenimiento, se pueden detectar algunos patrones que surgen. Simplemente, parece que los hackers prefieren algunos tipos de datos más que otros. Es bastante interesante profundizar en estas cifras.

¿Qué tipos de datos se ven más comprometidos? ¿Qué motiva a los hackers a cometer delitos? ¿Qué tipo de malware es el más utilizado? Desplázate hacia abajo para encontrar las respuestas a estas preguntas.

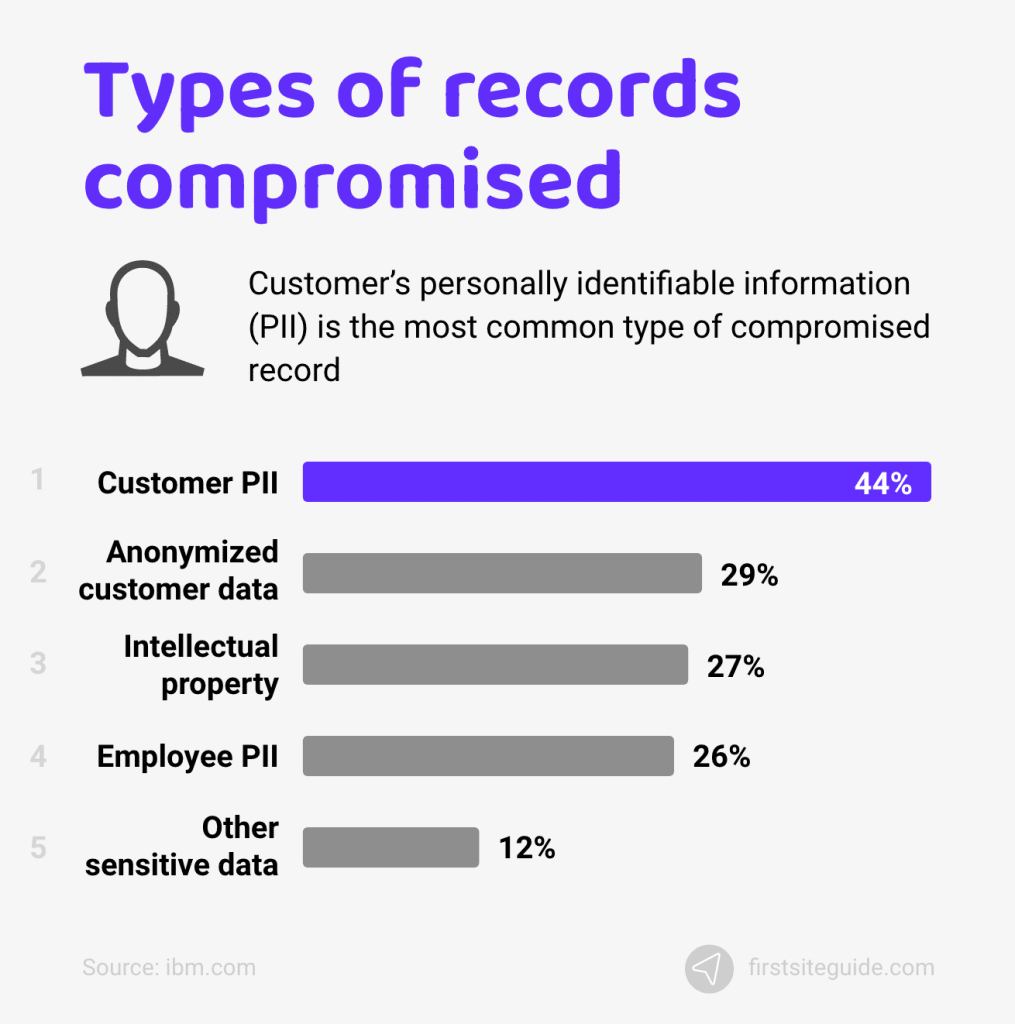

1. Con un 44% de todos los ataques, la información personal identificable de los clientes (PII) es el tipo de registro más comúnmente comprometido.

Un pirata informático puede atacar varios tipos de registros en línea, como la IIP de los clientes, los datos anónimos de los clientes, la propiedad intelectual, la IIP de los empleados y otros datos sensibles. Sin embargo, los piratas informáticos atacan con más frecuencia la información personal de los clientes. La IPI de los clientes representa el 44% del total de los tipos de registros comprometidos

El segundo tipo de registro más comúnmente comprometido en los ciberataques son los datos anónimos de los clientes, con un 28%. Estos datos se modifican para eliminar la IIP. La propiedad intelectual es el tercer tipo de registro más comúnmente comprometido, con un 27%.

(Fuente ibm.com)

2. cada día se piratean 30.000 sitios web en todo el mundo.

Si examinamos las estadísticas globales de la ciberdelincuencia, podemos concluir que cada día se piratean unos 30.000 sitios web en todo el mundo. Eso equivale a unos 4.000 ataques de ciberdelincuencia diarios en Estados Unidos

(Fuente itchronicles.com)

3. el 93% de las redes de las empresas son hackeadas por ciberdelincuentes.

Los piratas informáticos modernos pueden vulnerar fácilmente el 93% de las redes empresariales. En estos casos, un ciberdelincuente actúa como un atacante externo, utilizando herramientas avanzadas de piratería informática para violar las medidas de seguridad de la red de una empresa y acceder a los datos y recursos de la red local.

(Fuente betanews.com)

4. El mayor ciberataque se produjo en 2013, cuando los piratas informáticos vulneraron más de 3.000 millones de cuentas de Yahoo y robaron las credenciales de sus titulares.

De los innumerables ciberataques que se han producido a lo largo de los años, el mayor hackeo de la historia tuvo lugar en 2013, cuando los hackers consiguieron vulnerar las medidas de seguridad de Yahoo y robar las credenciales de más de 3.000 millones de usuarios de cuentas.

(Fuente itchronicles.com)

5. En 2020, hubo más de 10 millones de ataques DDoS.

Los ataques DDoS significan ataques de denegación de servicio distribuidos y son una amenaza cibernética común. El brote de coronavirus convirtió los ataques DDoS en una de las mayores tendencias entre los hackers. El resultado fue aún más aterrador: sólo en 2020 se produjeron más de 10 millones de ataques. Eso es 1,6 millones de ataques más que en 2019.

(Fuente enisa.europa.eu)

6. ¿Qué sectores se ven más afectados por las ciberamenazas, como el ransomware?

Según las estadísticas más recientes sobre ciberseguridad, los sectores más atacados por el ransomware son el minorista, el gubernamental, el financiero y el sanitario. Las estadísticas indican además que más del 70% de las ciberviolaciones tienen una motivación económica.

(Fuente itchronicles.com)

7. En 2021, los ciberataques a organizaciones empresariales aumentaron un 50%.

2021 fue el año en que aumentaron los ataques de hackers a organizaciones empresariales en comparación con el año anterior. Los ataques semanales de hackers a empresas aumentaron un 50%

Los sectores más afectados a escala mundial en 2021 fueron:

- Sector de la investigación/educación (aumento del 75%)

- Sector sanitario (aumento del 71%)

- MSP/ISP (aumento del 67%)

- Sector de las comunicaciones (aumento del 51%)

- Sector militar/gubernamental (aumento del 47%)

(Fuente ciberseguridadinteligencia.com)

8. Más de 90.000 usuarios de Internet son víctimas de diversas ciberamenazas cada mes en Estados Unidos.

Según las estadísticas más recientes sobre ciberdelincuencia, más de 90.000 personas se ven afectadas por ataques informáticos cada mes en Estados Unidos.

(Fuente itchronicles.com)

9. Se espera que el gasto mundial en las últimas medidas y soluciones de ciberseguridad alcance los 133.000 millones de dólares a finales de 2022.

La pandemia del COVID-19 hizo que innumerables empresas se centraran más que nunca en las medidas de ciberseguridad. Los últimos estudios indican que se espera que el gasto mundial de las empresas en la protección de ciberseguridad más avanzada alcance unos 133.000 millones de dólares a finales de 2022.

(Fuente itchronicles.com)

10. En 2021, se produjeron ataques de ransomware corporativo cada 11 segundos.

En el último año, las empresas estuvieron expuestas a ataques de ransomware cada 11 segundos. Según Cybersecurity Ventures, se estima que los ataques de ransomware a empresas y usuarios habituales de Internet aumentarán en 2031 y se producirán cada dos segundos.

(Fuente cybersecurityventures.com)

11. Los ataques de ingeniería social/phishing son el tipo de ciberamenaza más común para las pequeñas empresas (57%).

Según los últimos estudios, las estadísticas indican que los tipos más comunes de ataques de hackers a organizaciones de pequeñas empresas incluyen:

- Ingeniería social y phishing (57%)

- Dispositivos robados y comprometidos (33%)

- Robo de credenciales (30%)

(Fuente keepersecurity.com)

12. Una encuesta reciente mostró que el 70% de las organizaciones sanitarias habían sufrido algún tipo de ataque de ransomware.

Según una encuesta reciente, alrededor del 70% de las organizaciones sanitarias ya han sufrido ataques de ransomware. Estos ataques causaron todo tipo de problemas a estas organizaciones, desde un aumento de la mortalidad de los pacientes debido a los malos resultados de las pruebas, hasta retrasos en los procedimientos y una mayor duración de las estancias en los hospitales e instituciones de atención médica.

(Fuente censinet.com)

13. Cada mes, los piratas informáticos utilizan un código de secuestro de formularios para comprometer una media de 4.800 sitios web.

De todos los tipos de ciberataques, los ataques de "form-jacking" parecen ser los más frecuentes. El líder en ciberseguridad Symantec los considera populares porque son sencillos y lucrativos. Estos ataques permiten a los hackers robar los datos de las tarjetas de crédito de los compradores online

Más de 4.800 sitios web se ven comprometidos cada mes por piratas informáticos que inyectan código de secuestro de formularios, lo que lo convierte en el tipo más común de ciberataque

(Fuente symantec.com)

14. el 34% de todas las violaciones de datos en 2018 involucraron a actores internos.

El factor humano sigue siendo uno de los principales retos para las empresas que quieren mejorar sus prácticas de ciberseguridad. Los ciberdelincuentes no suelen ser capaces de ejecutar sus planes maliciosos sin un cómplice

Las violaciones de datos parecen ser las más difíciles, ya que obligan a los hackers a trabajar con alguien dentro de la empresa. De todas las violaciones de datos de 2018, el 34% implicaron a actores internos

(Fuente verizon.com)

15. el 71% de las infracciones tienen una motivación económica.

Son varios los factores que motivan a los ciberdelincuentes a violar las defensas de los objetivos y robar o corromper datos. Parece que el dinero es el principal motor. La mayoría de las violaciones, el 71% para ser exactos, tienen una motivación económica

Curiosamente, el 25% de las violaciones están motivadas por el espionaje. Parece que algunas empresas contratan a piratas informáticos para localizar datos que les den una ventaja estratégica

(Fuente verizon.com)

16. De todos los incidentes causados por malware, el ransomware se utilizó en casi el 24%.

Los ciberdelincuentes utilizan varias tácticas para lanzar ataques, que van desde la piratería y los ataques sociales hasta el malware y la explotación del mal uso por parte de los usuarios autorizados. El malware sigue siendo el principal culpable de los incidentes y violaciones de seguridad.

El ransomware, un tipo de malware, es uno de los problemas más importantes para las organizaciones. Se utiliza en casi el 24% de los incidentes, por lo que es más común que los ataques basados en puertas traseras, spyware/keylogger, adware y adminware.

(Fuente verizon.com)

Las estadísticas y datos más recientes sobre la violación de datos

Mientras lees esto, se producen miles de ciberataques en todo el mundo. Algunos están dirigidos a un nicho y son demasiado pequeños para ser recogidos por los portales de noticias. Sin embargo, otros causan consecuencias devastadoras

¿Cuáles son las violaciones de datos más recientes y destacables? ¿Cuántos ataques hubo en 2020 y 2021? ¿Indican los informes un descenso o un aumento de la actividad cibercriminal? Averigüémoslo.

17. Las instituciones financieras presentaron más de 600 RAS relacionados con el ransomware en el primer semestre de 2021.

Un Informe de Actividades Sospechosas es un formulario estándar utilizado para informar de actividades sospechosas. Las instituciones financieras lo emplean para informar de diversas actividades, incluidos los ciberataques. La mejor manera de evaluar si los piratas informáticos tienen como objetivo estas instituciones es ver cuántos SAR se presentaron.

Durante el primer semestre de 2021, las instituciones del sector financiero presentaron 635 SAR, todos ellos relacionados con presuntos ciberataques basados en ransomware

(Fuente forbes.com)

18. Los costes estimados del ransomware en el primer semestre de 2021 fueron de 416 millones de dólares.

El impacto de los ciberataques relacionados con el ransomware se mide mejor a través del daño financiero infligido a las instituciones. Los últimos informes indican que los costes estimados del ransomware para el primer semestre de 2021 fueron de 416 millones de dólares.

Esto nos indica que hubo más ataques de ransomware en 2021 que en 2020 y que infligieron más daños financieros que los ataques del año anterior

(Fuente forbes.com)

19. En cuanto a las transacciones de ransomware notificadas, el importe medio mensual en 2021 fue de 102,3 millones de dólares.

La otra cara de los ciberataques relacionados con el ransomware son las transacciones de ransomware. Esto refleja el dinero que las empresas tienen que pagar a los hackers para que les devuelvan sus datos. Ten en cuenta que los siguientes resultados sólo reflejan las transacciones de ransomware notificadas. Muchas de estas transacciones no se denuncian.

El importe medio de las transacciones de ransomware notificadas al mes en 2021 superó los 100 millones de dólares. Cada mes, las empresas pagaron una media de 102,3 millones de dólares a los hackers para recuperar sus datos

(Fuente forbes.com)

20. Durante el cuarto trimestre de 2021, el número de ataques DDoS en la capa de aplicación dirigidos a la industria manufacturera se disparó un enorme 641%.

Los ataques DDoS en la capa de aplicación están diseñados para explotar las vulnerabilidades y hacer que una aplicación no pueda entregar contenido a un usuario. Durante el cuarto trimestre de 2021, se registró un número récord de estos ataques, especialmente dirigidos a la industria manufacturera. El número de ataques DDoS a la capa de aplicación durante este periodo se disparó un enorme 641%

(Fuente portswigger.net)

21. El segundo y tercer sector más afectados por los ataques DDoS en la capa de aplicación son los sectores de servicios empresariales y de juegos de azar.

La industria manufacturera no es la única víctima de los ataques DDoS en la capa de aplicación. Las industrias de servicios empresariales y de juegos de azar fueron la segunda y tercera industrias más atacadas por el mismo tipo de ataque DDoS

(Fuente portswigger.net)

22. La gran empresa desarrolladora de juegos, Ubisoft, confirmó que los datos del videojuego Just Dance fueron violados en diciembre de 2021, pero que no se había accedido indebidamente a ninguna cuenta.

Tras el anuncio público, quedó claro que Ubisoft fue víctima de ciberataques realizados por actores desconocidos. Los atacantes se aprovecharon de la vulnerabilidad de la empresa para acceder a los datos

El desarrollador del juego dijo que no se había accedido indebidamente a ninguna cuenta. La brecha se limitó a los identificadores técnicos, como los ID de los dispositivos, los ID de los perfiles, las GamerTags y los vídeos subidos para ser compartidos con la comunidad del juego.

(Fuente portswigger.net)

23. Más de 500.000 credenciales de cuentas de Zoom acabaron a la venta en la web oscura el 14 de abril de 2020.

El Zoom la plataforma de conferencias en línea se hizo inmensamente popular durante la pandemia del COVID-19, lo que la convirtió en el principal objetivo de muchos ciberataques. Aunque no había indicios de una brecha, el resultado final dejó claro que se había producido un ataque de este tipo.

De hecho, más de 500.000 credenciales de cuentas de Zoom aparecieron a la venta en la web oscura el 14 de abril de 2020. Estos datos incluían los correos electrónicos de los usuarios, las contraseñas, las URL de las reuniones personales y las claves Hosk de Zoom. La mayoría de los datos de las cuentas se vendían por un céntimo cada uno, mientras que algunos eran gratuitos

(Fuente fightingidentitycrimes.com)

24. La información personal de más de 10,6 millones de huéspedes de hoteles que se alojaron en MGM Resorts acabó siendo publicada en un foro de piratas informáticos el 20 de febrero de 2020.

Ni siquiera las mayores cadenas hoteleras están 100% a salvo de los ciberataques. Una de las violaciones de datos más importantes de este nicho se produjo el 20 de febrero de 2020. Los piratas informáticos apuntaron a MGM Resorts y consiguieron robar la información personal de más de 10,6 millones de huéspedes del hotel. Publicaron los datos en un foro de hackers.

La base de datos de información personal del hotel también contenía archivos con datos personales y de contacto de directores generales de empresas tecnológicas, famosos, periodistas y funcionarios del gobierno. Estos archivos también acabaron en un foro de hacking.

(Fuente zdnet.com)

25. El 20 de julio de 2020, unos piratas informáticos consiguieron acceder a un servidor no seguro de una empresa que ofrecía un software de búsqueda de historial familiar.

Este suceso es un ejemplo perfecto de por qué nadie debe dejar un servidor sin protección. El 20 de julio de 2020, unos piratas informáticos encontraron un servidor abierto y encriptado que pertenecía a la empresa detrás de un popular software de búsqueda de historia familiar

Violaron el servidor y filtraron datos sensibles pertenecientes a más de 60.000 clientes. Estos datos incluían no sólo las direcciones de correo electrónico, sino también la ubicación de los usuarios

(Fuente wizcase.com)

26. El Departamento de Vehículos a Motor de California fue víctima de una violación de datos el 18 de febrero de 2021.

Este ciberataque al Departamento de Vehículos Motorizados de California es una prueba de que incluso las instituciones gubernamentales que funcionan tras cortafuegos de última generación no están a salvo de los ciberdelincuentes. El DMV de California emitió un comunicado oficial el 18 de febrero de 2021 para alertar a los conductores de que habían sufrido un ataque que había provocado una violación de datos.

El DMV facturó a través de los Servicios de Transferencia Automática de Fondos, con sede en Seattle, y sufrió un ataque de ransomware. La violación se produjo a través de este contratista y comprometió "los últimos 20 meses de registros de vehículos de California"

(Fuente techcrunch.com)

27. Se calcula que la COVID-19 aumentó los costes de la violación de datos en EEUU en 137.000 dólares debido a la promoción del trabajo desde casa.

Una de las medidas COVID-19 más comunes en todo el mundo fue el trabajo a distancia. Empresas de todos los sectores permitieron a los trabajadores trabajar a distancia. Sin embargo, este trabajo a distancia provocó un aumento de las violaciones de datos. Sólo en Estados Unidos, el coste de las violaciones de datos aumentó en 137.000 dólares, y todo está relacionado con el aumento de los niveles de trabajo a distancia.

(Fuente ibm.com)

28. El mes de mayo de 2020 fue notorio por los ciberataques. Durante este mes, se produjeron casi 200.000 ciberataques relacionados con el coronavirus por semana.

El número de ciberataques relacionados con el coronavirus no es constante. Sin embargo, los datos muestran que esta cifra se disparó drásticamente en mayo de 2020. Durante cada semana de ese mes, hubo casi una media de 200.000 ciberataques relacionados con coronavirus.

En comparación con el número de ataques de abril, esto supuso un aumento del 30%

(Fuente unisys.com)

Predicciones sobre la ciberdelincuencia para 2022: qué nos depara el futuro

La ciberdelincuencia es un campo dinámico. Los tipos de ataques utilizados popularmente en 2021 pueden o no seguir siendo populares en 2022. El objetivo también puede cambiar. Estar atento a las predicciones de ciberdelincuencia relevantes para 2022 puede ayudarte a actualizar tus defensas y minimizar el riesgo de ciberataques

Examinemos las predicciones sobre ciberdelincuencia más destacadas para 2022.

29. Las noticias falsas y las campañas de desinformación seguirán sembrando el caos en 2022.

En 2022, veremos una versión mejorada de las noticias falsas: Fake News 2.0. Con la ayuda de la IA para automatizar las noticias falsas, serán más personalizadas, optimizadas y casi imposibles de detener.

el año 2021 fue notorio por las campañas de desinformación y descreación en relación con las vacunas COVID-19 y la propagación del coronavirus. Las predicciones actuales indican que los grupos cibernéticos seguirán explotando las noticias y campañas falsas en 2022, ya que es aún más fácil lanzar ataques de phishing y estafas.

(Fuente blog.checkpoint.com)

30. En el ojo de la tormenta de los ciberataques, seguiremos teniendo criptomonedas.

Es lógico ver que las criptodivisas están relacionadas con los ciberataques globales. Check Point Research (CPR) encontró que los hechos son muy interesantes, especialmente el creciente número de incidentes relacionados con el robo de criptocarteras. El eslabón más débil: las distribuciones gratuitas de NFT. CPR decidió echar un vistazo más de cerca.

CPR puso a prueba a OpenSea y descubrió que el aprovechamiento de la seguridad crítica permite robar carteras de criptomonedas. Tendencias como ésta continuarán en 2022, y deberíamos ver aún más ataques relacionados con las criptomonedas

(Fuente blog.checkpoint.com)

31. Los ataques de ingeniería social deepfake se utilizarán con más frecuencia en 2022.

Los piratas informáticos siguen armando la tecnología deepfake. Uno de los recientes ataques de deepfake phishing llamó la atención del público. Los hackers tenían como objetivo al director de un banco en los Emiratos Árabes Unidos. Estafaron al director utilizando una técnica especial de clonación de voz por IA. Estos hackers consiguieron robar 35 millones de dólares al director

Parece que la ingeniería social deepfake se utilizará con más frecuencia en un futuro próximo. Gracias a los avances tecnológicos, los hackers pueden utilizar audio y vídeo falsos para acceder a datos privados y manipular los precios de las acciones y las opiniones. Veremos más ataques de este tipo en 2022

(Fuente forbes.com)

32. Se espera que las elecciones intermedias de EEUU de noviembre de 2022 vuelvan a traer las noticias falsas y las campañas de desinformación a las redes sociales.

Debido a su inmensa popularidad, las plataformas de las redes sociales se utilizan a menudo como canales para distribuir noticias falsas y lanzar campañas de desinformación. En 2022, podemos esperar ver un aumento en el número de noticias falsas y campañas de desinformación, especialmente antes y durante noviembre, cuando están previstas las elecciones de mitad de mandato en EEUU.

(Fuente blog.checkpoint.com)

33. Los ciberataques dirigidos a las cadenas de suministro serán más comunes en 2022.

A medida que las cadenas de suministro se modernizan utilizando diversas tecnologías, incluida la IoT, se convierten en objetivo más frecuente de los ciberdelincuentes. Es seguro suponer que los ciberataques contra las cadenas de suministro serán más comunes en 2022.

En respuesta a estos ataques, los gobiernos establecerán más normativas para abordarlos y proteger las cadenas de suministro. Los gobiernos trabajarán con el sector privado y a nivel internacional para identificar a los grupos cibernéticos y prevenir futuros ataques a gran escala.

(Fuente weforum.org)

34. Los ataques de malware para móviles serán más frecuentes a medida que más personas utilicen las plataformas de pago y los monederos móviles.

El número de personas que se sienten cómodas utilizando carteras y plataformas de pago móviles aumenta mes a mes. Precisamente por eso es lógico esperar un aumento proporcional de los ataques de malware para móviles

Los hackers se adaptan rápidamente a las novedades. El hecho de que la gente se pase a los métodos de pago por móvil hará que los hackers evolucionen y se adapten para explotar más eficazmente la penetración de las tecnologías móviles en los servicios de pago.

(Fuente checkpoint.com)

35. La nueva forma de ciberdelincuencia tendrá como objetivo, con toda probabilidad, a los proveedores de servicios en la nube.

Una tendencia importante que podemos observar en todos los sectores es el paso a DevOps y a la nube. Esto significa simplemente que la arquitectura de microservicios se convertirá en el método dominante para el desarrollo de aplicaciones. Los proveedores de servicios en la nube (CSP) seguirán adoptando los microservicios a un ritmo más rápido.

Se espera que los hackers se centren en descubrir y explotar las vulnerabilidades de los microservicios, lo que les permitirá lanzar ataques a gran escala. Es muy probable que en 2022 veamos más ataques a gran escala dirigidos a los CSP.

(Fuente weforum.org)

Dsecuelas de la violación de ata - costes por tipo de ataque, región y más

Los ciberataques que dan lugar a violaciones de datos socavan las marcas, afectan a las relaciones con los clientes y exponen sus datos sensibles. Sus implicaciones también pueden verse en el ámbito de las finanzas. En otras palabras, un ciberataque puede tener consecuencias financieras devastadoras para una empresa.

A continuación puedes encontrar el tipo de ciberataque más "caro", el coste medio de una violación de datos y otras estadísticas y datos relacionados con los costes de las violaciones de datos.

36. Las violaciones de datos durante 2021 generaron un coste medio de 4,24 millones de dólares, lo que supone un aumento del 10% respecto a 2020.

Puedes evaluar el alcance y el impacto de las violaciones de datos observando los costes medios. En 2020, las violaciones de datos generaron unos gastos medios de 3,86 millones de dólares. El coste medio de una violación de datos aumentó en 2021 hasta la friolera de 4,24 millones de dólares, lo que supone un incremento del 10%.

(Fuente capita.com, ibm.com)

37. El coste medio total de las violaciones de datos ha aumentado un 11% desde 2015.

Si miramos siete años en el pasado, hasta 2015, queda claro que los costes de las violaciones de datos siguen aumentando año tras año. La única excepción fue 2017, cuando el coste total medio de las violaciones de datos fue de 3,62 millones de dólares, un 10% menos que los costes medios registrados en 2016.

En siete años, de 2015 a 2021, el coste total medio de las violaciones de datos pasó de 3,79 a 4,24 millones de dólares, un aumento del 11,9%

(Fuente ibm.com)

38. El país con el mayor coste medio total de una violación de datos es Estados Unidos, con 9,05 millones de dólares.

Los siguientes cinco países aparecen como los que tienen el mayor coste total medio de una violación de datos:

- Estados Unidos

- Oriente Medio

- Canadá

- Alemania

- Japón

Estados Unidos ocupa el primer lugar, con un coste total de una violación de datos de una media de 9,05 millones de dólares en 2021. Se trata de un aumento significativo respecto a la media de 8,64 millones de dólares registrada en 2020. En segundo lugar, tenemos a Oriente Medio, con un coste medio de 6,93 millones de dólares, que aumenta desde los 6,52 millones de dólares registrados el año anterior. Canadá aumentó de 4,50 millones de dólares a 5,40 millones en un año

Sin embargo, la lista de países con el mayor aumento del coste medio total de 2020 a 2021 es algo diferente:

- América Latina (52,4% de aumento)

- Sudáfrica (aumento del 50%)

- Australia (aumento del 30,2%)

- Canadá (aumento del 20%)

- Reino Unido (aumento del 19,7%)

- Francia (aumento del 14%)

Brasil es el único país con un descenso del coste del 3,6%, mientras que la región de la ASEAN no experimentó ningún cambio.

(Fuente ibm.com)

39. La sanidad tiene el mayor coste medio total de una violación de datos, con 9,23 millones de dólares.

Aunque los ciberataques no conocen diferencias entre sectores, algunos verticales sufren más pérdidas que otros. La sanidad es el sector con el mayor coste medio total de una violación de datos, con 9,23 millones de dólares. La sanidad también tiene el mayor aumento entre 2020 y 2021, con 2,10 millones de dólares.

En segundo lugar, tenemos el sector financiero, con un coste total medio de una violación de datos de 5,72 millones de dólares, un ligero descenso respecto a los 5,85 millones de dólares de costes registrados en 2020. El sector farmacéutico ocupa el tercer lugar, con un coste total medio de 5,04 millones de dólares.

El sector de la energía es el que presenta el mayor descenso de todos los sectores verticales examinados. El coste total medio de una violación de datos en 2020 fue de 6,39 millones de dólares. Este coste se redujo a 4,65 millones de dólares en 2021, lo que supuso un descenso del 27,2%, haciendo que el sector de la energía cayera del segundo al quinto puesto

(Fuente ibm.com)

40. La pérdida de negocio es la categoría con el mayor coste medio total de una violación de datos, con 1,59 millones de dólares en pérdidas registradas.

Los costes totales de una violación de datos pueden agruparse en cuatro categorías: pérdida de negocio, respuesta posterior a la violación, notificación y detección y escalada

La pérdida de negocio es la categoría con el mayor coste total medio de una violación de datos, con una cuota del 38%, que se traduce en 1,59 millones de dólares en pérdidas registradas. Estos costes incluyen desde la interrupción del negocio y las pérdidas de ingresos hasta el tiempo de inactividad del sistema, así como el coste de la pérdida de clientes y la posterior adquisición de nuevos clientes

En segundo lugar, tenemos los costes de detección y escalada, con un coste total medio de 1,24 millones de dólares que equivale al 29% de las pérdidas, seguido de la respuesta posterior a la violación de datos (1,14 millones de dólares - 27%) y la notificación (0,27 millones de dólares - 6%).

(Fuente ibm.com)

41. La IIP de los clientes es el tipo de registro más costoso que se pierde o se roba, con una pérdida media de 180 dólares por registro.

No todas las violaciones de datos cuestan a la empresa la misma cantidad. Los más costosos son los registros PII de clientes perdidos o robados. Este tipo de registros puede generar un coste medio de 180 dólares por registro. El segundo tipo de registro más caro es la IIP de los empleados (176 dólares por registro).

En la tercera y cuarta posición, tenemos la Propiedad intelectual (169 $ por registro perdido o robado) y Otros datos sensibles (165 $ por registro). Sorprendentemente, la violación de los datos anónimos de tus clientes también es cara, con una media de 157 dólares por registro

(Fuente ibm.com)

42. De todos los vectores de ataque en 2021, las credenciales comprometidas fueron las más comunes, representando el 20% de las violaciones totales y generando 4,37 millones de dólares en costes.

Hay diez vectores de ataque iniciales comunes. Cada uno de ellos tiene una frecuencia y un coste diferentes. En 2021, los tres métodos más comunes para obtener acceso no autorizado a una red, según la proporción de violaciones, fueron

- Credenciales comprometidas - 20% (4,37 millones de dólares en costes)

- Phishing - 17% (4,65 millones de dólares de costes)

- Desconfiguración de la nube - 15% (3,86 millones de dólares de costes)

Los métodos de ciberataque con mayores costes son los siguientes

- Compromiso del correo electrónico empresarial - 5,00 millones de dólares de costes

- Phishing - 4,65 millones de dólares de costes

- Personas con información privilegiada maliciosa - 4,61 millones de dólares de costes

- Ingeniería social - 4,47 millones de dólares de costes

- Credenciales comprometidas - 4,37 millones de dólares de costes.

Al examinar la frecuencia de vectores de ataque específicos en 2020 y 2021, queda claro que el phishing se hizo más común, subiendo a la segunda posición, mientras que la desconfiguración de la nube se hizo menos común, terminando en la tercera posición.

Entre 2020 y 2021, las vulnerabilidades en el software de terceros cayeron de la tercera a la cuarta posición en frecuencia. En 2021, fue el vector de ataque inicial en sólo el 14% de las violaciones, mientras que en 2020 fue el vector de ataque inicial en el 16% de las violaciones.

(Fuente ibm.com)

43. Si una empresa tarda más de 200 días en detectar una brecha, se generará una media de 4,87 millones de dólares en costes.

El ciclo de vida de una violación de datos es el tiempo que transcurre entre la primera detección de una violación y su eventual contención. Si una empresa tarda más de 200 días en detectar una violación, el coste medio generado será de 4,87 millones de dólares.

Incluso las organizaciones con una IA y una automatización de la seguridad totalmente desplegadas son vulnerables. El coste medio de una violación de datos en estas empresas fue de 2,90 millones de dólares. Las organizaciones con un 81-100% de empleados que trabajan a distancia también registraron un elevado coste medio de una violación de datos, con 5,54 millones de dólares.

Cumplir las normas puede marcar la diferencia en cuanto a seguridad y costes. Las organizaciones con muchos y frecuentes fallos de cumplimiento tuvieron que cubrir una media de 5,65 millones de dólares en costes de violación de datos

(Fuente ibm.com)

44. El ciclo de vida medio de las violaciones de datos fue una semana más largo en 2021 que en 2020.

En 2021, las organizaciones necesitaron una semana más que en 2020 para contener una violación de datos. El tiempo necesario para detectar una filtración sigue siendo elevado. En 2021, las organizaciones dedicaron aproximadamente 212 días a la detección de la violación y otros 75 a su contención. Esto significa que se trata de un ciclo de vida de 287 días

Para que quede claro, si una brecha se produce el 1 de abril, hay muchas posibilidades de que una empresa no pueda contenerla hasta el 14 de enero del año siguiente.

(Fuente ibm.com)

45. Un ciclo de vida de la violación de datos de menos de 200 días conlleva un 30% menos de costes que un ciclo de vida de la violación de datos más largo.

Cuanto más largo sea el ciclo de vida de una violación de datos, más costosa será. De hecho, los ciclos de vida inferiores a 200 días suponen un 30% menos de costes que los ciclos de vida más largos. En 2021, si una empresa tardó más de 200 días en identificar una violación, incurrió en una media de 4,87 millones de dólares de costes. En cambio, si tardaba menos de 200 días, incurría en una media de 3,61 millones de dólares de costes.

Si restas estas cifras, podrás ver que el desfase existente de 1,26 millones de dólares es, de hecho, la diferencia del 29,7% comentada anteriormente. En comparación con las cifras de 2020, la diferencia entre estos dos tipos de infracciones aumentó en 240.000 dólares

(Fuente ibm.com)

46. De todos los factores que contribuyen a los costes de las violaciones de datos, los fallos de cumplimiento de la amplificación son los que más impacto tienen, generando una enorme media de 5,65 millones de dólares en costes.

¿Cómo se comparan las organizaciones con un alto nivel de fallos de cumplimiento con las que tienen un nivel bajo en términos de costes de violación de datos? No hay ninguna sorpresa. Las empresas con altos niveles de fallos de cumplimiento experimentaron un coste medio de violación de datos de 5,65 millones de dólares. Esto incluye las multas, sanciones y juicios resultantes

Por otro lado, las empresas con niveles bajos de incumplimiento experimentaron un coste medio de violación de datos de sólo 3,35 millones de dólares. Es un eufemismo decir que esa diferencia es estadísticamente significativa, ya que asciende a 2,3 millones de dólares o al 51,1%.

(Fuente ibm.com)

47. Las organizaciones con una arquitectura de seguridad de confianza cero instalada experimentaron un coste medio de violación de datos de 5,04 millones de dólares.

La arquitectura de seguridad de confianza cero sigue siendo penetrable, lo que puede dar lugar a unos costes medios de violación de datos de 5,04 millones de dólares. Esta arquitectura se basa en la IA y la analítica. Utiliza la IA para validar los datos, los recursos y las conexiones entre usuarios, asumiendo que las identidades de los usuarios o la red ya están comprometidas por defecto.

Sólo el 35% de las organizaciones han desplegado parcial o totalmente la arquitectura de seguridad de confianza cero.

(Fuente ibm.com)

48. La proporción de organizaciones que han desplegado total o parcialmente la IA y la automatización de la seguridad ha aumentado un 6% de 2020 a 2021.

Los resultados de la IBM arroja luz sobre el estado de las tasas de adopción de la IA y la automatización de la seguridad:

- el 25% de las organizaciones han desplegado completamente la automatización de la seguridad.

- el 40% de las organizaciones desplegaron parcialmente la automatización de la seguridad.

- el 35% de las organizaciones aún no ha desplegado la automatización de la seguridad.

En comparación con las cifras de 2020, esto muestra un aumento del 6% en el porcentaje de organizaciones que desplegaron total o parcialmente la IA y la automatización de la seguridad. En 2020, el porcentaje de organizaciones que desplegaban total o parcialmente la automatización de la seguridad era sólo del 59%, frente al 65% de 2021. Esto significa que las organizaciones están empezando a ver, lenta pero constantemente, el valor de la automatización de la seguridad.

(Fuente ibm.com)

49. Las organizaciones con altos niveles de seguridad de IA y automatización experimentaron los ahorros de costes más significativos relacionados con la violación de datos.

La diferencia en el ahorro de costes relacionados con la violación de datos entre las organizaciones con IA y automatización de la seguridad y las que no la tienen es significativa. En 2021, las organizaciones sin IA y automatización de la seguridad experimentaron unos costes medios de violación de datos de 6,71 millones de dólares, en comparación con las organizaciones con una automatización de la seguridad totalmente desplegada que experimentaron unos costes medios de violación de sólo 2,90 millones de dólares

La diferencia de costes en 2021 fue de 3,81 millones de dólares, que es incluso más significativa que la diferencia de 2020. En 2020, las organizaciones que no contaban con IA de seguridad y automatización experimentaron unos costes medios de infracción de 6,03 millones de dólares, mientras que las que no contaban con ella tuvieron unos costes medios de infracción de 2,45 millones de dólares. El coste de una brecha en todos los niveles de despliegue muestra un crecimiento positivo en cualquier caso

(Fuente ibm.com)

50. Las organizaciones con una IA y una automatización de la seguridad totalmente desplegadas tardaron 184 días en identificar y 63 días en contener una filtración de datos, lo que supone un ciclo de vida de la filtración de datos de 247 días en total

Es lógico suponer que las organizaciones con IA y automatización de la seguridad totalmente desplegadas experimentan ciclos de vida de las violaciones de datos más cortos que las que están parcialmente y no desplegadas. Estas son las cifras.

Las organizaciones con una automatización de la seguridad totalmente desplegada pasaron, de media, 184 días identificando la violación y 63 días conteniéndola. Es decir, 247 días en total.

Las organizaciones con IA y automatización de la seguridad parcialmente desplegadas emplearon aproximadamente 212 días en identificar la brecha y 77 días en contenerla, lo que supone 289 días en total. Y, por último, las organizaciones sin soluciones de IA y automatización de la seguridad pasaron 239 días identificando y 85 días conteniendo una brecha, en total 324 días.

(Fuente ibm.com)

51. El coste total medio de una filtración de datos en el modelo de nube híbrida fue de 3,61 millones de dólares, mientras que el coste total medio de una filtración en el modelo de nube pública fue de 4,80 millones de dólares.

De los tres modelos de nube, la nube híbrida parece tener el menor coste total medio de una violación de datos. En 2021, su coste medio total de violación fue de 3,61 millones de dólares. Las violaciones en las nubes privadas supusieron un coste medio de 4,55 millones de dólares, mientras que la nube pública tuvo el mayor coste medio total de una violación, con 4,80 millones de dólares

(Fuente ibm.com)

Conclusión

Tras revisar detenidamente las estadísticas, ha quedado claro que los ciberataques son omnipresentes y van en aumento. Lo más probable es que las credenciales comprometidas, el phishing y las soluciones en la nube mal configuradas sigan siendo los principales vectores de ataque, junto con el aumento de las campañas de desinformación y las noticias falsas 2.0 impulsadas por la IA

Como puedes ver, la industria de la ciberseguridad no se queda de brazos cruzados. Las soluciones de IA y automatización de la seguridad pueden mitigar la mayoría de los riesgos de ciberseguridad y minimizar los costes de una violación de datos. ¡Permanece atento mientras seguimos cubriendo las estadísticas de hacking más relevantes!

Si quieres conocer otros artículos parecidos a Estadísticas, datos y predicciones de ciberataques para 2022 puedes visitar la categoría Tutoriales.

Deja un comentario

¡Más Contenido!